تم النشر في: 27 ديسمبر، 2019 تم التحديث 2 مرة منذ النشر

إذا أصبح موقع الويب أو التطبيق الخاص بشركتك فجأة خارج الخدمة بسبب حركة مرور هائلة مشبوهة، فقد تكون هدفاً لهجمات حجب الخدمة الموزعة (DDoS).

هذه الأنواع من الهجمات السيبرانية آخذة في الارتفاع، ويمكن أن تكون مدمرة لسمعة شركتك وعلامتك التجارية عندما تسبب الهجمات أعطالاً خطيرة في الموقع.

في هذا الدليل، سنقوم بشرح تفاصيل هجمات الحرمان من الخدمة الموزعة وكيفية مكافحة هذه الهجمات وما يجب فعله إذا كنت مستهدفاً.

روابط سريعة: الأسئلة المتكررة حول هجمات حجب الخدمة

- ما هو هجوم حجب الخدمة؟

- أنواع الهجمات المختلفة

- أول مثال عن هجمات حجب الخدمة

- من الذي يشن هجمات حجب الخدمة ولماذا؟

- من هو الأكثر عرضة لخطر هجمات حجب الخدمة؟

- كيفية التصدي لهجمات حجب الخدمة

- ماذا تفعل إذا تعرضت لهجوم حجب الخدمة

- كيفية معرفة ما إذا كان حاسوبك مدرج في شبكة روبوت (وماذا تفعل)

ما هو هجوم حجب الخدمة؟

DDoS هو اختصار لـ”حجب الخدمة الموزعة”.

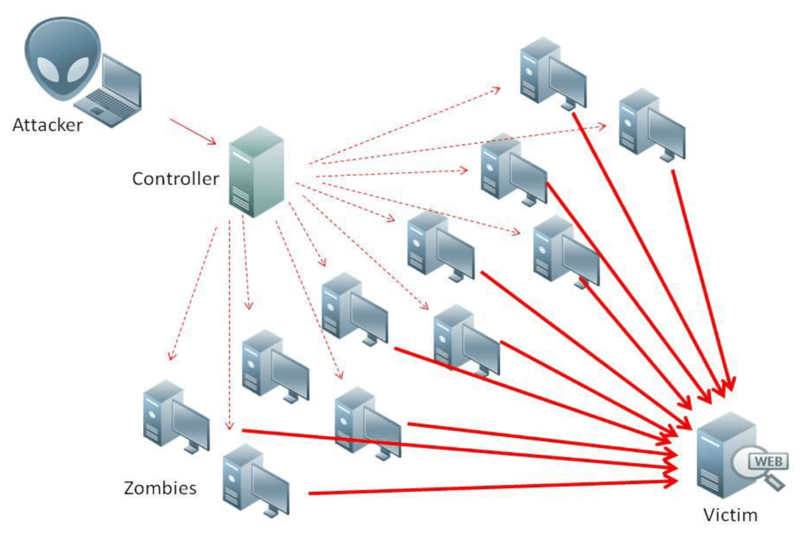

يحدث هجوم DDoS عندما يوجه مخترق حركة مرور إلى شبكة أو خادم من أجل تثبيط النظام وتعطيل قدرته على العمل. وتُستخدم هذه الهجمات عادةً لإخراج موقع ويب أو تطبيق عن الخدمة مؤقتاً ويمكن أن تستمر الهجمات لعدة أيام متتالية أو حتى لفترة أطول.

الجوانب التقنية

نحن نستخدم المصطلح حجب الخدمة لأن الموقع أو الخادم لن يكون قادراً على خدمة الزوار المشروعين أثناء الهجوم.

ويطلق على هجمات DDoS اسم حجب الخدمة الموزعة لأن حركة المرور غير المشروعة تأتي من مئات أو آلاف أو حتى من ملايين أجهزة الكمبيوتر. وعندما يأتي الهجوم من مصدر واحد، تعرف باسم هجوم DoS.

استخدام شبكة الروبوت

تستخدم هجمات حجب الخدمة الموزعة شبكة الروبوت (مجموعة من من أجهزة الكمبيوتر أو الأجهزة التي تدعم الإنترنت والتي تم الاستيلاء عليها عن بعد باستخدام برامج ضارة لشن الهجوم، وتسمى هذه الأجهزة “zombies”.

أنواع الهجمات المختلفة

تستهدف الزومبيات نقاط الضعف في طبقات مختلفة في الترابط الحر بين الأنظمة، وعادةً ما يتم تقسيمها إلى ثلاث فئات، وفقاً لـ Cloudflare:

1. هجمات طبقة التطبيق

هجمات طبقة التطبيق هي أبسط أشكال DDoS، فهي تحاكي طلبات الخادم العادية. بمعنى آخر، تتجمع أجهزة الكمبيوتر أو الأجهزة الموجودة في شبكة الروبوت للوصول إلى الخادم أو موقع الويب، تماماً كما يفعل المستخدم العادي.

ولكن مع زيادة هجمات DDoS، يصبح حجم الطلبات التي تبدو مشروعة أكثر مما بإمكان الخادم التعامل معه ويتسبب ذلك في توقف الخادم.

2. هجمات البروتوكول

يستغل هجوم البروتوكول كيفية معالجة الخوادم للبيانات من أجل زيادة العبء على الخوادم والوصول إلى الهدف المقصود.

في بعض أنواع هجمات البروتوكول، ترسل شبكة الروبوتات حزم بيانات ليتم تغليفها من قِبل الخادم. وبعد ذلك ينتظر الخادم تلقي تأكيد من عنوان IP المصدر، إلا أنه لا يستلم أي تأكيد، وإنما يتلقى المزيد والمزيد من البيانات لإلغاء تغليفها.

في أشكال أخرى، يتم إرسال حزم البيانات التي يتعذر ببساطة إعادة تغليفها، والتي تشغل موارد الخادم أثناء محاولة إعادة التغليف.

3. الهجمات الحجمية

تشبه الهجمات الحجمية هجمات التطبيقات، ولكنها أكثر تطوراً. في هذا النوع من هجمات DDoS، يتم إشغال النطاق الترددي المتاح للخادم بالكامل من خلال طلبات شبكة الروبوتات التي تم تضخيمها بطريقة ما.

على سبيل المثال، يمكن أحياناً أن تخدع شبكات الروبوتات الخوادم بإرسال كميات هائلة من البيانات بنفسها. وهذا يعني أن الخادم يجب أن يعالج البيانات المستلمة ويجمعها ويرسلها ويستلمها مجدداً.

المثال الأول عن هجمات حجب الخدمة

تم تنفيذ أول هجوم DDoS معروف في عام 2000 من قبل صبي عمره 15 عاماً يدعى مايكل كالس، وفقاً لـ Norton، وتم شنه لتعطيل مواقع ويب ضخمة مثل Yahoo و CNN و eBay بشكل مؤقت، مما تسبب في ظهور رسالة خطأ مثل الصورة المعروضة أعلاه.

هذا النوع من الهجمات في انتشار مستمر منذ انطلاقه.

من الذي يشن هجمات DDoS ولماذا؟

على الرغم من أن هجمات DDoS قد ازدادت قوةً وتطوراً، إلا أنه من الممكن شن هجمات DDoS بسيطة من قبل أي شخص تقريباً. ويمكن للأشخاص العاديين دفع ثمن هجمات DDoS ليتم شنها على هدف عبر الإنترنت أو في السوق السوداء. ويمكنهم حتى استئجار شبكة روبوتات لتنفيذ خططهم الضارة.

تم تنفيذ أولى هجمات DDoS، مثل الهجوم الأول الذي قام به Michael Calce (المعروف أيضاً باسم Mafiaboy) ليتفاخر المخترق بنفسه، فقط لكونه قادر على الاختراق.

عادةً هؤلاء هم الأشخاص الذين يستخدمون هجمات DDoS، وهذه أسباب قيامهم بذلك

- أصحاب الأعمال للتقدم على المنافسين

- محبي الألعاب المنافسين للتغلب على منافسيهم

- نشطاء لمنع الأشخاص من الوصول إلى محتوى معين

- متصيدون للانتقام من جهة أو شخص معين

من هو الأكثر عرضة لخطر هجوم DDoS؟

الشخص العادي ليس لديه الكثير ليخاف عليه، ولكن الشركات العملاقة هي الهدف الرئيسي. وقد تخسر الشركات ملايين أو مليارات الدولارات نتيجة للتوقف عن العمل بسبب هجوم DDoS. ويمكن أن يخسر أصحاب الأعمال الصغيرة الكثير أيضاً.

من المهم لأي منظمة لها وجود على الإنترنت أن تكون جاهزة تماماً للتصدي لهجمات DDoS المحتملة في أي وقت.

كيفية الوقاية من هجمات حجب الخدمة

لا يمكنك منع أي مهاجم من إرسال دفعة بيانات غير موثوقة إلى خوادمك، ولكن يمكنك الاستعداد مسبقاً للتعامل مع التحميل الزائد على الخوادم.

1. اكتشف الهجمات مبكراً من خلال مراقبة حركة المرور

من المهم أن يكون لديك فهم جيد لهيئة حركة المرور العادية والمنخفضة والعالية إلى شركتك، وفقاً لـ Amazon Web Services.

إذا كان بإمكانك توقع حدود حركة المرور القصوى، فيمكنك وضع حد لها، وهذا يعني أن الخادم لن يقبل طلبات أكثر من قدرته.

يساعدك الاطلاع المستمر على حركة المرور على شبكتك أيضاً على تحديد المشكلة بسرعة.

يجب أن تكون مستعداً أيضاً لحالات ازدياد عدد الزيارات تبعاً للمواسم والحملات التسويقية وغيرهم. ويمكن أن يكون لكثير من حركات المرور الطبيعية (على سبيل المثال، من رابط موقع تواصل اجتماعي فيروسي) في بعض الأحيان تأثير مماثل للهجمات على الخادم. وعلى الرغم من أنها من مصدر قانوني، إلا أن أعطال النظام تكون مكلفة على الشركة.

2. احصل على المزيد من النطاق الترددي

بمجرد أن تكون لديك فكرة جيدة عن قدرة الخادم، بناءً على مستويات حركة المرور المرتفعة والمتوسطة، يجب أن تحصل على نطاق ترددي أكبر. الحصول على عرض نطاق ترددي للخادم أكثر مما تحتاج إليه فعلياً هو أمر يُطلق عليه التوفير الزائد.

هذا يوفر لك المزيد من الوقت في حالة حدوث هجوم DDoS قبل التحميل الزائد على موقع الويب أو الخادم أو التطبيق الخاص بك.

3. استخدم شبكة توزيع محتوى (CDN)

الهدف من DDoS هو زيادة التحميل على خادم الاستضافة. لذلك أحد الحلول هو تخزين بياناتك على خوادم متعددة في مناطق مختلفة في العالم.

هذا هو بالضبط ما تفعله شبكة توزيع المحتوى.

تخدم شبكات CDN موقع ويب أو بيانات للمستخدمين عبر خادم قريب لكل مستخدم للحصول على أداء أفضل. ولكن استخدام شبكة واحدة يعني أيضاً أنك أقل عرضة للهجوم لأنه إذا كان خادم واحد مجهد بأداء العملية، فيبقى لديك الكثير من الخوادم التي تبقى قيد العمل.

ماذا تفعل إذا تم استهدافك من قبل DDoS

هجمات DDoS هذه الأيام معقدة للغاية وقوية مما يجعل من الصعب للغاية حلها بمفردك. وهذا هو السبب في أن أفضل خط دفاع ضد أي هجوم هو وجود وسائل وقاية صحيحة منذ البداية.

ولكن إذا كنت تتعرض للهجوم وكان خادمك خارج الخدمة الآن، فهناك بعض الأشياء التي يمكنك القيام بها:

1. جهز تدابير دفاعية بسرعة

إذا كانت لديك فكرة عن الشكل الطبيعي لحركة المرور، فيجب أن تكون قادراً على التعرف على هجوم DDoS بسرعة كبيرة في حال تعرضك له.

سترى دفقاً هائلاً من طلبات الخادم أو زيارات للموقع الإلكتروني من مصادر مشبوهة. ولكن ربما لا يزال لديك بعض الوقت قبل أن يغرق الخادم تماماً ويتوقف عن العمل.

قم بإعداد حد لحركة المرور في أقرب وقت ممكن وامسح سجلات الخادم لديك لتوفير مساحة أكبر.

2. اتصل بمزود الاستضافة

إذا كانت جهة أخرى تملك وتدير الخادم الذي يوفر البيانات، فأبلغها بالهجوم على الفور.

قد تكون الجهة المسؤولة قادرة على حجب حركة المرور إلى حين أن ينتهي الهجوم، مما يعني أنها ستقوم ببساطة بإيقاف أي طلبات واردة إلى الخادم، سواء كانت مشروعة أو غير مشروعة. وسيكون من مصلحتها القيام بذلك حتى لا تتعطل خوادم عملائها الآخرين أيضاً.

وبعد تواصلك مع الجهة المسؤولة، من المحتمل أن يعيد توجيه حركة المرور عبر جهاز فلترة لتصفية حركة المرور غير المشروعة والسماح للطلبات العادية بالمرور.

3. اتصل بشركة مختصة

إذا كنت تتعرض لهجوم واسع النطاق أو لا تستطيع تحمل خسائر توقف موقعك الإلكتروني أو تطبيقك، فقد تحتاج إلى الاتصال بشركة مختصة بهجمات DDoS.

ما يمكنها فعله هو تحويل حركة المرور الخاصة بك إلى خوادمها الضخمة التي يمكنها التعامل مع التحميل الزائد ومحاولة تنسيق الطلبات غير المشروعة.

4. انتظر ريثما يتم العمل

يعد شراء خدمات شركة خبيرة لإعادة توجيه وتنسيق حركة مرور الويب أمراً مكلفاً.

تنتهي معظم هجمات DDoS في غضون بضعة أيام (على الرغم من أنه في الحالات الشديدة، يمكن أن تستمر لفترة أطول)، لذلك هناك دائماً خيار تحمل وتقبل الخسارة والاستعداد بشكل أفضل للمرة القادمة.

كيفية معرفة ما إذا كان الحاسوب قد تم إدراجه في شبكة روبوتات (وما الذي يجب فعله)

إذا كنت مستخدماً فردياً، فيمكن استغلال حاسوبك لإعداد شبكة روبوت دون أن تعرف ذلك.

العلامات

قد لا يكون ملحوظة على الفور، ولكن هناك بعض المؤشرات على أن النشاط الضار قد يحدث في الخلفية على جهازك، مثل:

- أعطال متكررة

- أوقات أطول للتحميل

- رسائل أخطاء غريبة

ما يجب فعله حيال ذلك

إذا كنت تعتقد أن حاسوبك يتصرف بشكل غريب، فمن الأفضل اتخاذ الإجراءات المناسبة. بحيث ستحتاج إلى تثبيت وإطلاق عمليات فحص الفيروسات العادية باستخدام برنامج مكافحة فيروسات موثوق، كبرنامج موصى به لأنظمة Windows و Mac و و Linux.

يجب أن يكون الفحص الكامل قادراً على معرفة ما إذا كان هناك برنامج ضار على جهازك. وفي معظم الحالات، يتمكن برنامج مكافحة الفيروسات من إزالة الفيروس. كما أن إجراء فحص سريع عن الفيروسات عبر الإنترنت لا يضر أيضاً.

وتذكر ألا تقم أبداً بتنزيل مرفقات بريد إلكتروني أو ملفات من الإنترنت إلا إذا كنت تعرف بالضبط ما هي ومن هو مصدرها، وذلك لأن تهديدات التصيد يمكن أن تثبت برامج ضارة على جهازك دون أن تدرك ذلك.

كن مستعداً

يجب أن تكون شركتك على استعداد دائم، وأن تكون قادرة على التعامل مع حركة مرور ويب أو طلبات خوادم ضخمة أكثر مما تحتاج إليه، وذلك لتضمن سلامة شركتك.

أفضل حل ممكن هو الوقاية من هجمات DDoS، وذلك عن طريق تثبيت مضاد فيروسات قوي ليحميك من البرامج الضارة. ويعد استخدام شبكة CDN ووضع القيود تبعاً لحركة المرور العادية إجراءً وقائياً رائعاً أيضاً.

الوقاية خير من قنطار علاج لأنه بمجرد أن يتم تنفيذ هجوم DDoS ويصبح الخادم خارج الخدمة، يمكن أن تُكلّف استعادته إلى وضعه الطبيعي الكثير، فيمكن أن يؤثر تعطل موقع الويب على كل من مبيعات الشركة وسمعتها. لذا تأكد من أن شركتك جاهزة للتصدي إلى أي نوع من أنواع الهجمات.